Responder rápidamente y con seguridad a la pregunta “¿Podemos ser víctimas del último ataque?”

Gane confianza en su preparación para resistir a los adversarios que atacan a su organización. La validación de seguridad se basa en la red de inteligencia de Mandiant para obtener la información más reciente sobre las herramientas, tácticas y procedimientos (TTP) de los perpetradores y automatiza un programa de pruebas que le brinda datos reales sobre el rendimiento de sus controles de seguridad para que pueda optimizar su entorno y realizar las inversiones correctas en el futuro.

Demuestrar su eficacia

Pruebe sus controles de seguridad de forma segura contra los ataques y familias de malware más frecuentes para demostrar que su seguridad protege los activos críticos.

Reducir el riesgo

Las pruebas automatizadas con acceso a los datos de ataques relevantes y activos de Mandiant Intel Grid ayudan a los equipos a identificar brechas, errores de configuración y oportunidades de optimización en todo su entorno de seguridad.

Optimizar y racionalizar las inversiones

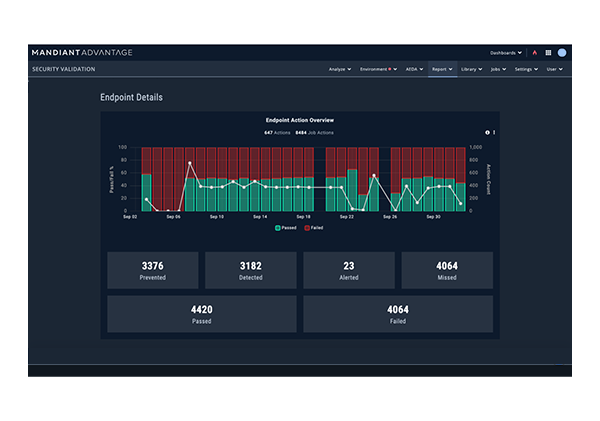

Tome decisiones basadas en datos capturando los datos cuantificables que necesita para demostrar el valor de su pila de seguridad actual, además de determinar las áreas de inversión futura.

¿Estoy preparado para el próximo ataque de ransomware?

Las noticias diarias revelan la frecuencia con la que organizaciones de cualquier tamaño e industria son víctimas de los tan comunes ataques de ransomware actuales. Para saber si su organización está preparada para un ataque de ransomware, obtenga más información sobre Mandiant Advantage Ransomware Defense Validation. Ransomware Defense Validation es un servicio automatizado y continuo basado en SaaS, reforzado por los expertos de Mandiant, que le informan rápidamente y con seguridad si sus controles de seguridad pueden prevenir el ransomware e identifican qué cambios son necesarios para mejorar sus defensas contra el ransomware.

Demostrar el valor de las inversiones en valores

Demostrar el valor de la seguridad. Hasta ahora no existía una forma medible para que los equipos de SOC o los CISO demostraran el valor de sus inversiones en seguridad. La validación de seguridad le ofrece datos de visibilidad y rendimiento para informar el estado de la seguridad de su organización y su competencia general. Este enfoque le permite priorizar su estrategia de optimización de riesgos basándose en el conocimiento de las amenazas más importantes para su organización.

Comparar Mandiant Security Validation con la simulación de brechas y ataques

Por qué la simulación de brechas y ataques no es suficiente

| Mandiant Security Validation | Soluciones de simulación de ataques | |

|---|---|---|

| Tenga acceso a la información de primera línea y a las TTP de los atacantes para garantizar la ejecución de acciones auténticas y más actuales: | ||

| Capacidad para realizar pruebas seguras contra familias de malware y ransomware | ||

| Detección automatizada de desviaciones del entorno informático y alertas | ||

| Captura de datos cuantificables para demostrar el valor de las inversiones | ||

| Visibilidad y pruebas en todas las fases del ciclo de vida de los ataques | ||

| Flujos de trabajo impulsados por conocimiento para guiar la estrategia de validación |

Lo que dicen los analistas

Escuche a Chris Kissel, analista de seguridad de IDC, hablar sobre las razones por las que los resultados de seguridad no cambian a pesar de las importantes inversiones y su examen de la validación de seguridad como un caso de uso convincente para este dilema. El InfoBrief de IDC comparte una ilustración tangible de la solución de validación de seguridad basada en la inteligencia de Mandiant, a partir de entrevistas con clientes de Mandiant Validation que representan a la tecnología de salud, seguros, banca y finanzas y préstamos.

Cómo empezar

Programe un tiempo con un experto de Mandiant para ver cómo la validación de seguridad basada en la inteligencia puede mejorar la eficacia de la seguridad de su organización y reducir su exposición al riesgo.

Obtenga más información sobre la validación de seguridad

Descubra cómo el módulo de Validación de seguridad permite a su equipo de seguridad capturar datos que demuestran la eficacia de su ciberseguridad y le ayudan a ahorrar posibles gastos.

Explorar los otros módulos de Mandiant Advantage

Threat Intelligence

Conozca las amenazas que Mandiant detecta para usted y sus colegas.

Digital Threat Monitoring

Visualice los ataques maliciosos desde la web abierta, profunda y oscura.

Attack Surface Management

Vea a su organización a través de los ojos del atacante.

Cybersecurity Testing and Validation FAQ

CISOs and their security teams are frequently confronted with this critical question. To confidently answer, “Yes,” an organization needs to understand the effectiveness of its security defenses and prevention capabilities ensure that these controls are as working as expected. Prevention starts with proactive threat intelligence on who or what may be targeting the organization and other organizations in similar industries or the same region. Organizations also need to continually run automated evaluations of those specific threats against their prevention security controls.

Security validation is an automated and continuous approach to testing the efficacy of an organization's security controls against cyber threats.

Security validation is distinctly different from attack simulation technologies. Security validation includes vast integrations with defensive technologies and attack execution across the the entire enterprise security environment. It is not limited to endpoint security controls. It uses real, active attack binaries to test the effectiveness of security controls. Attacks are emulated, not simulated or altered, and include full attack lifecycle visibility. In fact, altered attacks are frequently not recognized as threats by security controls and machine learning contributes further challenges when using simulated or fake attacks.

Security Validation is informed by timely threat intelligence and executes automated and continuous testing of security controls with the use of real attacks. Although there are different approaches to testing security effectiveness, the emulation of real attack behaviors and malware against an organization’s security controls and across the entire security stack enable the capture of quantifiable data on how security controls perform under attack. This approach to security validation provides visibility into gaps, misconfigurations and the ability to identify areas for improvement to continuously optimize security defenses against the most relevant threats.

Data captured by security validation enables security teams to identify gaps, misconfigurations, redundancies, lack of accurate SIEM correlation and alerting within a security program and opportunities for continuous optimization and measure of improvement over time.

Yes, there are certain security validation vendors that have the capability and architecture to safely test an organization’s ability to detect or prevent malware and ransomware attacks.

- Evidence of security effectiveness (security infrastructure health)

- Demonstrated value of security investments (spend rationalization)

- Quantitative reporting to executives and non-technical stakeholders

- Security framework assessments (MITRE ATT&CK Framework or NIST)

- Technology evaluations

- Operationalization of threat intelligence and threat actor assurance

- Advanced malware and ransomware defense validation

- Mergers and acquisitions

- Cloud controls validation

- Mandiant Advantage Security Validation. Cloud-based security validation offering delivered through the Mandiant Advantage SaaS platform.

- Validation as a service. Based on a customer’s desired business outcomes or specific threats, Mandiant offers continuous and automated validation and reporting solutions that use Mandiant validation technology, access to Mandiant experts and industry leading threat intelligence.

Expertise On Demand

Hable con un analista y hágale sus preguntas más difíciles sobre seguridad. Además, utilice unidades de gastos flexibles para acceder a nuestros servicios de capacitación y consultoría en ciberseguridad.

¿Tiene alguna pregunta? Comuníquese con nosotros.

Los expertos de Mandiant están listos para responder sus preguntas.