Supervisar

Visibilidad en Internet, incluida la web profunda y la oscura

Anticipar

Alerta temprana de ataques maliciosos y potenciales

Detectar

Aviso oportuno de vulneraciones o filtraciones de datos o credenciales de fuentes internas y externas

Centrarse en lo que es importante

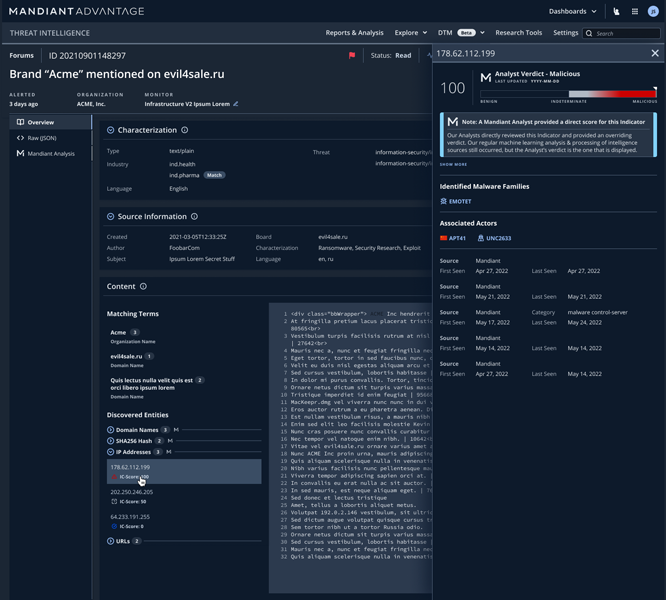

Sus herramientas de seguridad crean alertas todo el día. Desafortunadamente, muchas de estas alertas son falsos positivos o alertas de baja prioridad. Digital Threat Monitoring utiliza el aprendizaje automático para extraer información procesable de nuestro flujo de inteligencia sobre amenazas propio y combinarlo con el conocimiento de primera línea. El resultado son alertas de mayor calidad y menos tiempo desperdiciado.

Web abierta

También conocida como web superficial o limpia, se trata de datos fácilmente accesibles e indexados por los motores de búsqueda, pero solo comprende el 10 % de la información disponible

Web profunda

La mayor parte de la información en línea entra en esta categoría, en la que los datos no están indexados por los motores de búsqueda; esto incluye las redes académicas y la información que requiere pago o registro.

Web oscura

Esta sección de Internet requiere un software (como TOR) y configuraciones especiales para acceder a ella, y los foros y mercados ilegales suelen alojarse en ella (la “clandestinidad”).

Marca

Evite la pérdida de clientes, ganancia y confianza

VIP

Evite los ataques personalizados y mitigue mejor el hacktivismo

Recursos técnicos

Mitigue la extorción y la pérdida de datos

Relaciones de confianza

Evitar un canal hacia la filtración de datos o interrupción de la cadena de suministro

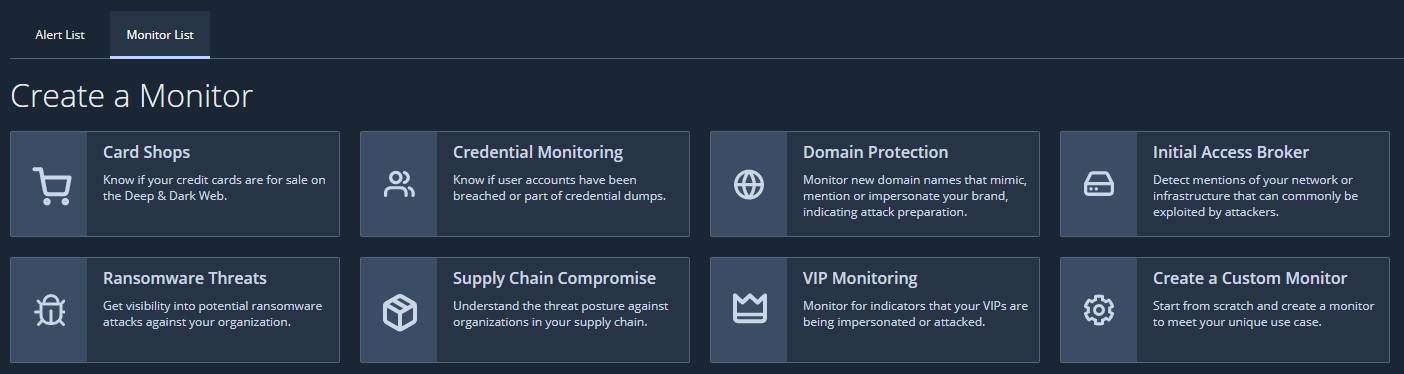

Los monitores modelo simplifican el proceso de configuración y puesta a punto. Estos modelos preconfigurados le ayudarán a garantizar que los monitores de palabras clave sean eficaces desde el principio, reduciendo los falsos positivos y negativos.

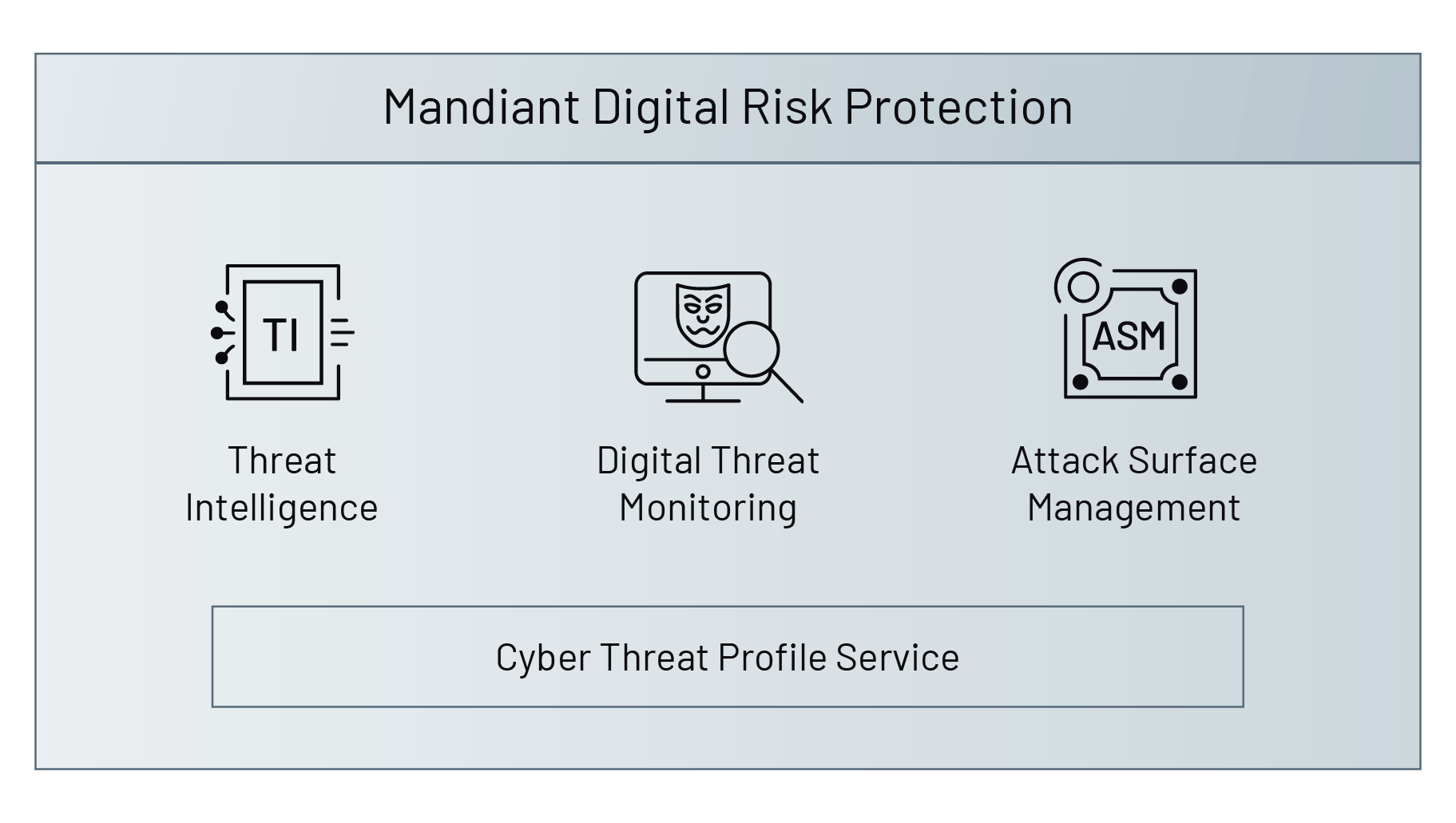

Threat Intelligence

Conozca las amenazas que Mandiant detecta para usted y sus colegas

Attack Surface Management

Ver a su organización a través de los ojos de un atacante

Perfil de ciberamenaza

Tome decisiones de seguridad basadas en las amenazas más importantes