Conozca las amenazas más importantes en este momento.

Mandiant Threat Intelligence ofrece a los profesionales de la seguridad visibilidad y experiencia sin precedentes sobre las amenazas que afectan a su empresa en la actualidad. Más de 300 personas de seguridad e inteligencia distribuidas en 22 países recopilan nuestra información sobre amenazas e investigan a los perpetradores a través de investigaciones encubiertas, análisis forenses de incidentes, reconstrucción de infraestructuras maliciosas y procesos de identificación de actores que conforman el profundo conocimiento de Mandiant Intel Grid. Threat Intelligence puede suministrarse como una tecnología operada junto a su equipo o completamente gestionada por los expertos de Mandiant.

Comprender las amenazas activas para usted y sus colegas

Mejore su defensa comprendiendo cuáles son las motivaciones y los comportamientos de los perpetradores de la ciberdelincuencia que se dirigen a su organización.

Priorice los recursos para abordar las TTP más importantes

Priorice las vulnerabilidades y exposiciones por estado de explotación y calificación de riesgo.

Ponga en práctica Threat Intelligence a través de Mandiant Advantage

Aproveche la plataforma Mandiant Advantage para poner en práctica y optimizar la inteligencia sobre amenazas e integrarla fácilmente con herramientas de terceros.

The Forrester Wave™: Servicios externos de inteligencia sobre amenazas, T1 2021

Obtenga una evaluación de los 12 proveedores más importantes que ofrecen servicios de inteligencia sobre amenazas externas y descubra por qué Forrester nombró a Mandiant como líder.

Lo que nos diferencia del resto

Por qué Mandiant Threat Intelligence le dirá más que nadie sobre sus adversarios

Inteligencia sobre vulneraciones

Durante los últimos 15 años, nos hemos ganado la reputación de ser el principal responsable de la respuesta ante incidentes del sector, asistiendo a más de 1000 operaciones de respuesta ante incidentes al año.

Inteligencia sobre adversarios

Mandiant Threat Intelligence dedica más de 300 analistas e investigadores de inteligencia repartidos en 23 países. Recopilamos hasta un millón de muestras de malware por día de más de 70 fuentes diferentes.

Inteligencia artificial

Monitoreamos aproximadamente cuatro millones de Guest Images virtuales implementadas a nivel mundial en 102 países, lo que genera decenas de millones de detonaciones por hora en entornos aislados, lo que confirma entre 50 000 y 70 000 eventos maliciosos por hora.

Inteligencia operativa

Nuestro equipo de Mandiant Managed Defense presta servicios de detección y respuesta a más de 300 clientes desde cuatro centros de operaciones de ciberamenazas internacionales.

Ransomware: La principal opción de los atacantes para la ciberextorsión

El ransomware es una de las amenazas más activas y profundas a las que se enfrentan hoy en día las organizaciones de cualquier industria y tamaño. Años después de que los ataques de WannaCry afectaran a empresas de todo el mundo, las infecciones sigilosas de ransomware continúan dominando las noticias y debates de los consejos de administración. En esta mesa redonda, un equipo de expertos analiza los imperativos empresariales que deben conocer los responsables de TI.

Descubra nuestras suscripciones de información sobre amenazas

Free

Investigue las amenazas conocidas públicamente con la información de los expertos de Mandiant.

Incluido en Free:

- Panel de control global

- Inteligencia pública y descripciones

- Información sobre malware y vulnerabilidades de los perpetradores

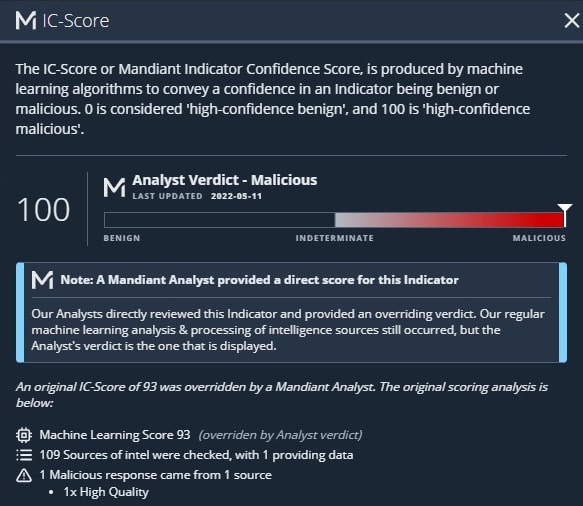

- Indicador OSINT con IC_Score

- Análisis de noticias de Mandiant

Security Operations

Detectar ataques persistentes o no vistos. Acelerar la investigación y la respuesta.

Todo en Free plus:

- Vistas dinámicas de host y malware de Mandiant

- Indicadores y normas Yara

- MITRE ATT&CK y vistas gráficas

Fusion

Construya una estrategia de ciberdefensa informada con nuestra suscripción más completa de inteligencia sobre amenazas con todo incluido.

Todo en Security Operations, y además:

- Informes de Mandiant FINTEL

- Análisis de vulnerabilidades

- Búsqueda de monitoreo en la web oscura

Chris Kissell

Obtenga información y contexto de los expertos

Busque indicadores de amenazas por el dominio de la URL de la IP y el hash del archivo para obtener una puntuación de confianza del indicador basada en expertos (IC-Score) y el contexto del perpetrador. Navegue rápidamente entre las tácticas de malware de los perpetradores y los informes de vulnerabilidad para obtener una vista de 360 grados de la actividad de las amenazas en curso, además de recibir un análisis diario de las noticias con las ideas de los especialistas de Mandiant para determinar en qué fuentes de noticias confiar y por qué.

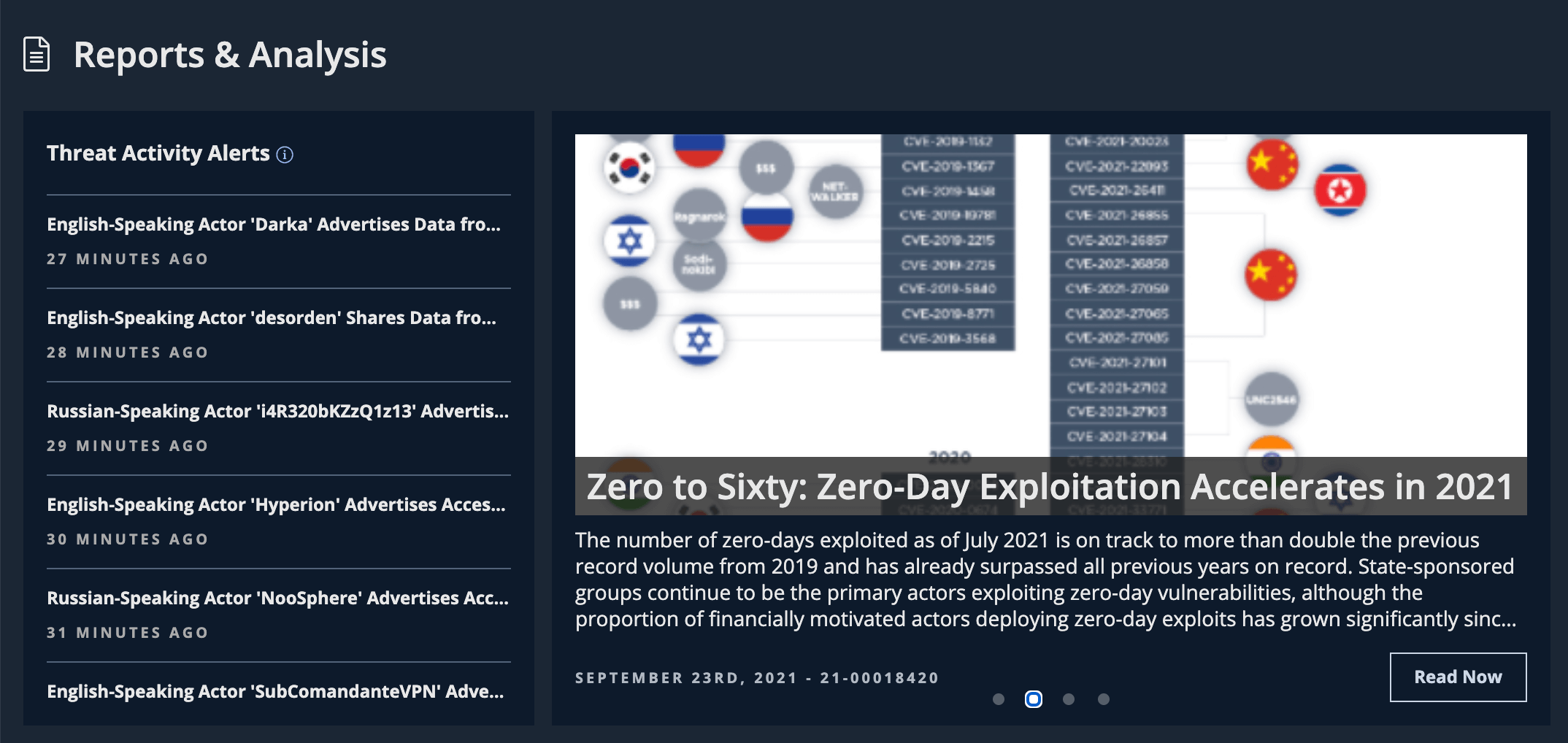

Reciba información al minuto con el análisis

La recopilación de datos de inteligencia, el tratamiento de la investigación y la difusión exclusivas de Mandiant permiten a las organizaciones conocer a los perpetradores antes que otros proveedores. Según los clústeres de actividad, Mandiant clasifica a los perpetradores y proporciona transparencia a través de las vistas de la línea de tiempo de la ascendencia y las vistas de los gráficos.

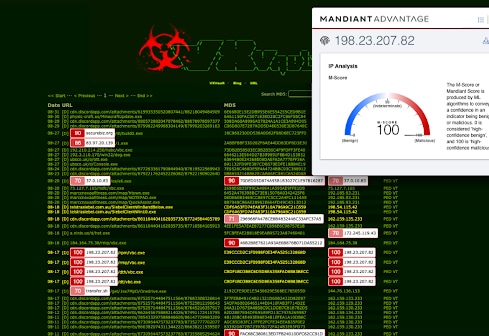

Plugin y API del navegador

Incorpore y sobrescriba la información más reciente sobre amenazas en cualquier página web o herramienta de análisis de seguridad, como SIEM, NTA y EDR, con el complemento de navegador o la API de Mandiant. Reduzca la necesidad de pivotar entre distintas herramientas consultando la puntuación de los indicadores de análisis de noticias y el contexto de las amenazas tal y como aparecen en la página o haciendo clic en los enlaces para acceder a más detalles.

Cómo empezar

Regístrese gratis en Mandiant Advantage

Mandiant Threat Intelligence ofrece suscripciones gratuitas y de pago. Para registrarse, solo necesitamos algunos datos.

Descargue el complemento del navegador

Una vez que se haya registrado, puede descargar el complemento del navegador en la tienda web de Google Chrome o en los complementos del navegador Firefox.

Active el complemento de su navegador

Cuando se haya descargado el complemento del navegador, introduzca sus credenciales para activarlo.

Experiencia de Cyber Threat Intelligence

Obtenga ayuda de expertos para crear una organización sustentable dirigida por la inteligencia y mejore las capacidades analíticas y de caza de amenazas de su equipo.

Información personalizada

Desde el monitoreo de la web oscura hasta el apoyo integral a las operaciones de seguridad, encuentre inteligencia personalizada que se adapte a sus necesidades específicas y obtenga información antes de que se difunda en los informes.

Informes ejecutivos

Ofrecemos actualizaciones semanales en persona para los responsables de la toma de decisiones ejecutivas sobre las nuevas tendencias de la ciberdelincuencia.

Explorar los otros módulos de Mandiant Advantage

Validación de seguridad

Pruebe y comprenda continuamente la eficacia de sus controles de seguridad.

Digital Threat Monitoring

Visualice los ataques maliciosos desde la web abierta, profunda y oscura.

Attack Surface Management

Vea a su organización a través de los ojos del atacante.

Threat Intelligence FAQ

CTI is refined insight into cyber threats. Intelligence teams use credible insight from multiple sources to create actionable context on the threat landscape, threat actors and their tactics, techniques and procedures (TTPs). The effective use of CTI allows organizations to make the shift from reactive to becoming more proactive against threat actors.

Proactive security refers to the use of credible threat intelligence to understand the malware and TTPs threat actors use and the vulnerabilities they exploit to target specific industries and regions. Organizations use this intelligence to implement, configure and adjust security tools and train staff to thwart attacks.

A threat actor is a person or group of people who conduct malicious targeting or attacks on others. Typically motivated by espionage, financial gain or publicity, threat actors may conduct a full campaign alone or work with other groups who specialize in specific aspects of an attack.

Assuming we all agree that a “threat” is defined as a plan or inclination to attack as opposed to an “attack” which is an existing or previously successful breach. Identifying active threats can be done using threat intelligence which will help provide context into the threat actors and malware impacting your specific region or industry. Another method to identify active threats is by scanning the open, deep and dark web for chatter around your organization, personnel, technology or partners. By identifying threats like these security professionals can proactively adjust their defenses to block or reduce the impact of a potential attack.

- Strategic – High level trends used to drive business decisions and security investments

- Operational – Contextual information on impending threats to the organization, used by security professionals to understand more about threat actors and their TTPs.

- Tactical – Understanding of the threat actor TTPs, used by security professionals to stop incidents and make defensive adjustments.

Expertise On Demand

Hable con un analista y hágale sus preguntas más difíciles sobre seguridad. Además, utilice unidades de gastos flexibles para acceder a servicios de capacitación y consultoría.

¿Tiene alguna pregunta? Comuníquese con nosotros.

Los expertos de Mandiant están listos para responder sus preguntas.